목차

1. 과기정통부 2023년도 정부 예산(안) 확정 (220831)

2. 오늘부터 스마트폰 이심(eSIM) 이용이 가능합니다! (220831)

3. 추석 명절, 택배와 금융거래 사칭 문자사기 주의! (220831)

4. 과기정통부, 소속·산하기관 대상 민간 보안전문가(화이트 해커)를 활용한 사이버 모의 침투훈련 실시 (220902)

5. 2022년 상반기 악성코드 은닉사이트 탐지 동향 보고서 (220830)

6. TTPs #8: Operation GWISIN - 맞춤형 랜섬웨어 공격 전략 분석 (220902)

1. 과기정통부 2023년도 정부 예산(안) 확정 (220831)

(출처: 과학기술정보통신부, 보도자료, 정책기획관 기획재정담당관 재정팀 이주헌 팀장(044-202-4430), 장일해 서기관(044-202-4431))

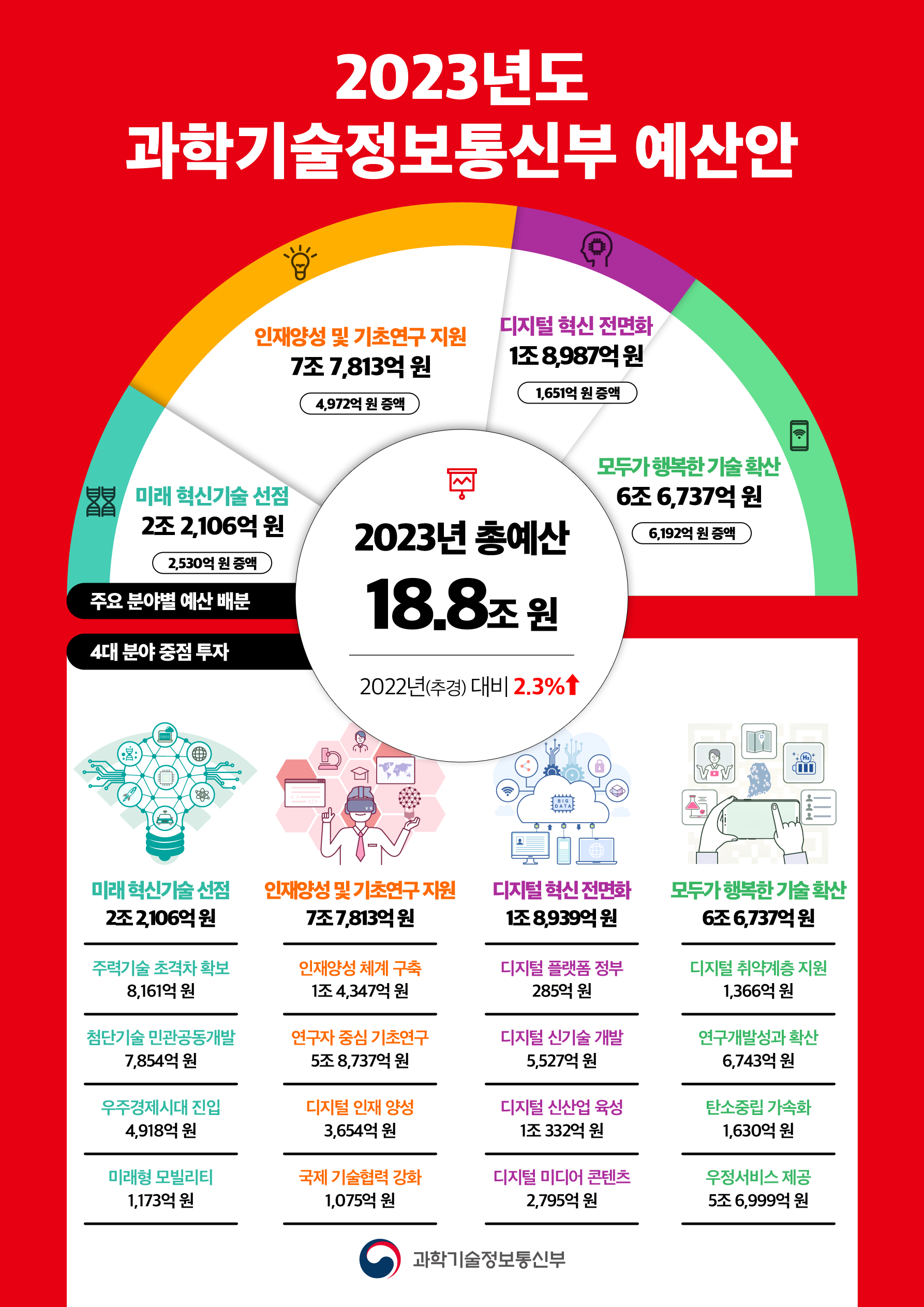

과기정통부, 기술패권경쟁 시대 초격차 전략기술 확보와 국가 디지털 혁신에 집중

2023년 과기정통부 예산안, 금년 추경 대비 2.3% 증액된 18.8조 규모

- 미래 혁신기술 선점

- 인재양성 및 기초연구 지원

- 디지털 혁신 전면화

- 모두가 행복한 기술 확산에 중점 투자

2023년 정부연구개발(R&D) 예산안, '22 대비 3.0% 증액된 30.7조원 편성

- 초격차 전략기술

- 미래 기술

- 디지털 전환

- 탄소중립

- 인력양성 등 국가전략기술 및 미래 성장잠재력 확충에 중점 투자

2. 오늘부터 스마트폰 이심(eSIM) 이용이 가능합니다! (220831)

(출처: 과학기술정보통신부, 보도자료, 통신정책관 통신이용제도과 이정순 과장(044-202-6650), 김성희 사무관(044-202-6651))

9월 1일부터 이통3사(SKT, KT, LGU+) 및 알뜰폰사에서 스마트폰 이심(eSIM)을 이용하여 서비스 가입이 가능

* 이심(eSIM): 유심(USIM)과 동일한 역할을 하며, 칩을 스마트폰에 삽입하여 이용하는 유심(USIM)과 달리 단말에 내장된 칩에 가입자 정보를 다운로드 받아 이용하는 형태의 가입자 식별 모듈(SIM)

- 이심(eSIM)이 내장된 스마트폰은 유심(USIM)과 이심(eSIM)을 이용하여 하나의 스마트폰으로 두 개의 전화번호를 개통하는 것도 가능(듀얼심)

- 두 개의 전화번호를 개통하는 경우 통신사를 달리하여 가입하는 것도 가능

- 선택약정 요금할인도 각각의 개통 건에 적용 가능

3. 추석 명절, 택배와 금융거래 사칭 문자사기 주의! (220831)

(출처: 과학기술정보통신부, 보도자료, 정보보호네트워크정책관 사이버침해대응과 설재진 과장(044-202-6460), 김승열 사무관(044-202-6461))

택배 배송과 금융 지원 안내 등을 사칭한 문자결제사기(스미싱*), 지인 명절인사 등으로 위장한 메신저 피싱 증가로 인한 이용자의 피해 주의 당부

* 스미싱: 문자메시지(SMS)와 피싱(Phishing)의 합성어, 악성 앱 주소가 포함된 휴대폰 문자메시지를 전송하여 이용자 유도 및 금융·개인정보 탈취

4. 과기정통부, 소속·산하기관 대상 민간 보안전문가(화이트 해커)를 활용한 사이버 모의 침투훈련 실시 (220902)

(출처: 과학기술정보통신부, 보도자료, 정책기획관 정보보호담당관 김태영 과장(044-202-4480), 박순재 사무관(044-202-4483))

- 과학기술정보통신부는 최근 전 세계적인 사이버 공격 증가 추세에 따라 소속·산하기관의 위기대응 역량제고를 위해 '2022년 과기정통부 사이버 모의침투 대응훈련' 실시

- 민간 보안 전문기업·전문 연구기관 간의 협력

5. 2022년 상반기 악성코드 은닉사이트 탐지 동향 보고서 (220830)

(출처: 한국인터넷진흥원 KISA 인터넷보호나라 & KrCERT, 자료실 > 보고서, 탐지대응팀)

한국인터넷진흥원 사이버침해대응본부는 악성코드 은닉사이트 탐지 시스템(MCF, Malicious Code Finder)을 통해 국내 전체 홈페이지를 대상으로 악성코드 은닉 여부를 점검하고 있음

* 악성코드 은닉사이트: 악성코드 자체 또는 악성코드를 유포하는 주소(URL)를 숨기고 있는 홈페이지

- 악성코드 경유지 주요 업종 '제조, 건강/의학, 교육/학원'

- IoT 악성코드(Mozi) 관련 유포지 탐지 지속

- 이모텟(Emotet) 악성코드 관련 유포지 탐지

- 정보유출 악성코드 지속 유포

- 폴리나(Folina) 취약점을 이용한 악성코드 유포 탐지

- 가상화폐 채굴 악성코드 탐지

* 이모텟(Emotet) 악성코드: 금융정보 탈취를 위한 악성코드, 2014년에 최초 탐지

* 폴리나(Folina) 취약점: Microsoft Office에 존재하는 제로데이 취약점을 악용하여 Word에서 URL 프로토콜을 사용해 마이크로소프트 지원진단도구(MSDT)를 호출할 때 원격 코드가 실행되는 취약점

6. TTPs#8: Operation GWISIN - 맞춤형 랜섬웨어 공격 전략 분석 [Ver.KOR] (220902)

(출처: 한국인터넷진흥원 KISA 인터넷보호나라 & KrCERT, 자료실 > 보고서, https://thorcert.notion.site/TTPs-8-Operation-GWISIN-c3483353d20241b3a313fa4a8726302a)

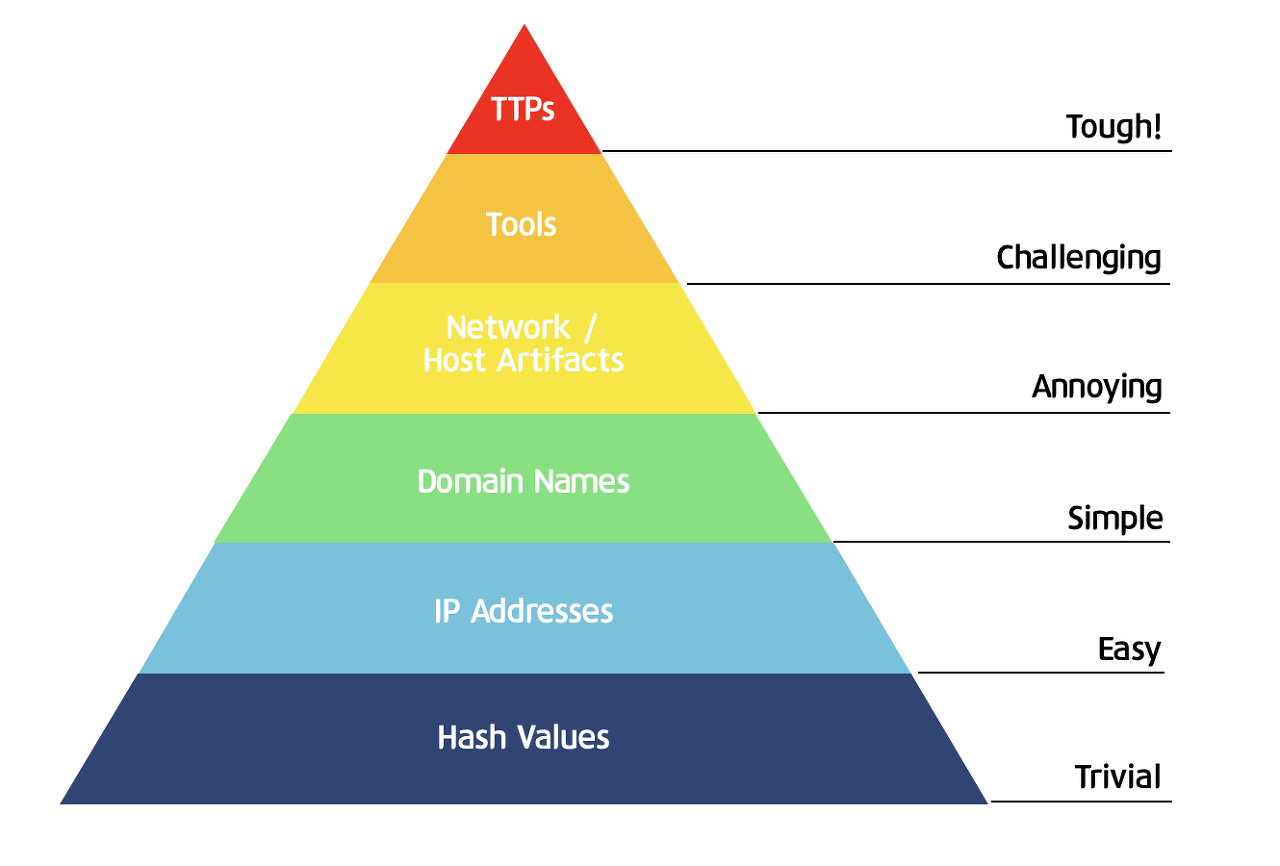

- 사이버보안에서 유명한 고통의 피라미드(The Pyramid of Pain)

- 방어자가 TTP(Tactic, Technique, Procedure)와 같은 공격자의 전략과 전술, 그리고 그 과정을 이해하고 방어 체계를 운영하는 것이 가장 효과적임을 표현

'Technology > Weekly Trends' 카테고리의 다른 글

| [Weekly Trends] 정책기술동향 & 보안 보도자료('22년 9월 3주) (0) | 2022.09.19 |

|---|---|

| [Weekly Trends] 정책기술동향 & 보안 보도자료('22년 9월 2주) (0) | 2022.09.13 |

| [Weekly Trends] 정책기술동향 & 보안 보도자료('22년 8월 4주) (0) | 2022.09.05 |

| [Weekly Trends] 정책기술동향 & 보안 보도자료('22년 8월 3주) (0) | 2022.08.22 |

| [Weekly Trends] 정책기술동향 & 보안 보도자료('22년 8월 2주) (0) | 2022.08.12 |