관리 계정 생성

1. 공유 계정 이메일 주소 생성

관리 계정 (Account) 이메일 주소

saraheee+ctmgmt@gmail.com

- saraheee: 기존에 보유하고 있는 이메일 주소

- +ctmgmt: 확장 이메일 주소

- +logs: log archive account

- +audit: audit account

- +aft: aft account

2. 계정 생성

- Step 1: Choose setup preferences

AWS Control Tower console > 리전 선택 > Enable AWS Control Tower

Home Region

랜딩 존이 배포될 지역 (차후 설정 변경 불가)

- IAM Identity Center 및 통합 로깅을 위한 S3 버킷과 같은 주요 리소스가 이 지역에 배포됨

예: Asia Pacific (Seoul): ap-northeast-2

Select additional Regions for governance

거버넌스를 위한 추가 리전

예: US East (N. Virginia): us-east-1

Region deny control

랜딩 존에 대한 지역 제어 거부 설정 (차후 설정 변경 가능)

제어 적용(Enabled) 시, Control Tower에서 관리되지 않은 리전(Home Region/additional Regions for governance 외 리전)에 리소스가 있는 경우 해당 리전의 리소스에 접근할 수 없음

Automatic account enrollment (Turn on 권장)

계정이 등록된 OU로 이동할 때 AWS Control Tower에 자동으로 등록 (버전 3.1 이상의 랜딩 존에서 지원)

랜딩 존 설정 페이지 혹은 Control Tower의 CreateLandingZone/UpdateLandingZone API를 호출 시 계정을 자동으로 등록할 수 있음

계정을 OU로 이동시킬 때 Control Tower가 거버넌스 관리 대상으로 등록

- 해당 설정 Turn off 시 계정 레벨에서 생성되는 리소스인 Detective/Proactive Controls (AWS Config Rules, CloudFormation 리소스 배포 등)은 계정을 다른 OU로 이동해도 자동으로 업데이트되지 않음

- 계정을 OU 간 이동할 때마다 Detective/Proactive 컨트롤이 새로운 OU 설정에 맞게 재배포되도록 수동으로 OU Re-register 작업을 수행해야 했음

- OU 계층 구조에 따라 자동으로 적용되는 Preventive Controls (SCP, RCP)는 영향 없음

자동 등록을 사용하여 계정 이동 및 등록 - https://docs.aws.amazon.com/ko_kr/controltower/latest/userguide/account-auto-enrollment.html

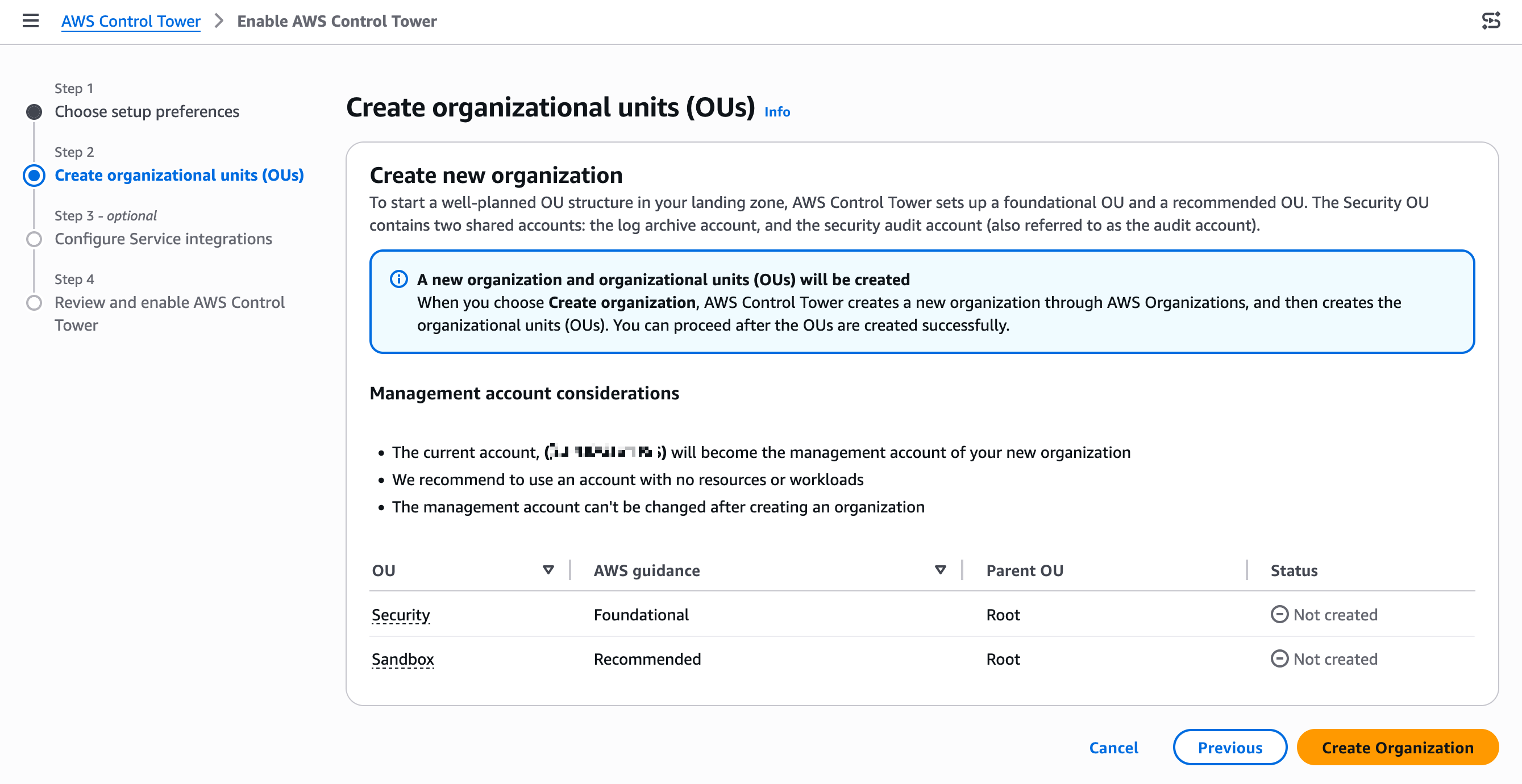

Step 2 - Create organizational units (OUs)

- Foundational OU : Security

- Additional OU : Production

Step 3 - Configure Service integrations

Default OU for service integrations

활성화된 서비스 통합과 관련된 모든 AWS 계정이 포함됨

새 계정을 배치할 조직 단위 선택: 예: Security

AWS Config for detective controls

AWS 리소스의 구성 변경 사항을 기록하고 규정 준수 상태를 모니터링하는 서비스

Enable/Disable: Control Tower가 모든 계정에서 AWS Config를 자동으로 활성화하여 리소스 구성 변경 사항을 추적

Aggregator account : saraheee+ctlog@gmail.com

Create new

Create account: saraheee+ctlog@gmail.com

Change account name : Aggregator account (Log Archive)

Audit 계정: 보안 및 컴플라이언스 팀이 모든 계정들에 대한 읽기 및 쓰기 액세스를 얻기 위한 제한된 계정

AWS CloudTrail Centralized logging

중앙 집중식 로깅, 조직 전체의 CloudTrail 로그를 중앙에서 관리할 계정을 지정

CloudTrail administrator: saraheee+ctaudit@gmail.com

Create New

Create account : saraheee+ctaudit@gmail.com

Change account name: CloudTrail administrator (Audit)

Log Archive 계정: 모든 계정들의 API 작업 및 리소스 구성에 대한 로그들을 변경불가하게 보관하는 저장소

KMS key encryption

AWS Control Tower 리소스(CloudTrail 로그, Config 로그 등)를 고객 관리형 KMS 키로 암호화

다중 리전 키는 지원되지 않음

Amazon S3 bucket preferences for logs

S3 로깅 버킷과 액세스 로깅 버킷의 수명 주기 보존 기간을 나타내는 숫자를 입력

Amazon S3 bucket retention for logging

- CloudTrail 로그, Config 로그 등이 저장되는 메인 로그 버킷

- 기본값: 1년

Amazon S3 bucket retention for access logging

- S3 버킷 자체의 액세스 로그를 저장하는 버킷 (로그 버킷에 대한 접근 기록)

- 기본값: 10년

AWS IAM Identity Center account access

Control Tower에 등록된 AWS 계정에 대한 액세스 관리 방법 선택

IAM Identity Center 또는 계정 액세스 관리에 대한 사용자 지정 요구 사항이 있는 경우

AWS Backup

설정 비용은 없음, 사용량에 따라 비용이 청구됨 (Don’t enable 선택 이후 활성화 가능)

Metering, costs, and billing for AWS Backup - https://docs.aws.amazon.com/aws-backup/latest/devguide/metering-and-billing.html

'Networking > AWS' 카테고리의 다른 글

| [AWS] CloudFormation Workshop#01 - template and stack (0) | 2025.11.20 |

|---|---|

| AWS certificate (0) | 2025.11.03 |

| [AWS] Route53 S2S VPN (0) | 2025.10.29 |

| [AWS] Route53 query logging (1) | 2025.08.07 |

| [AWS] ALB listener server response header on|off (0) | 2025.05.19 |